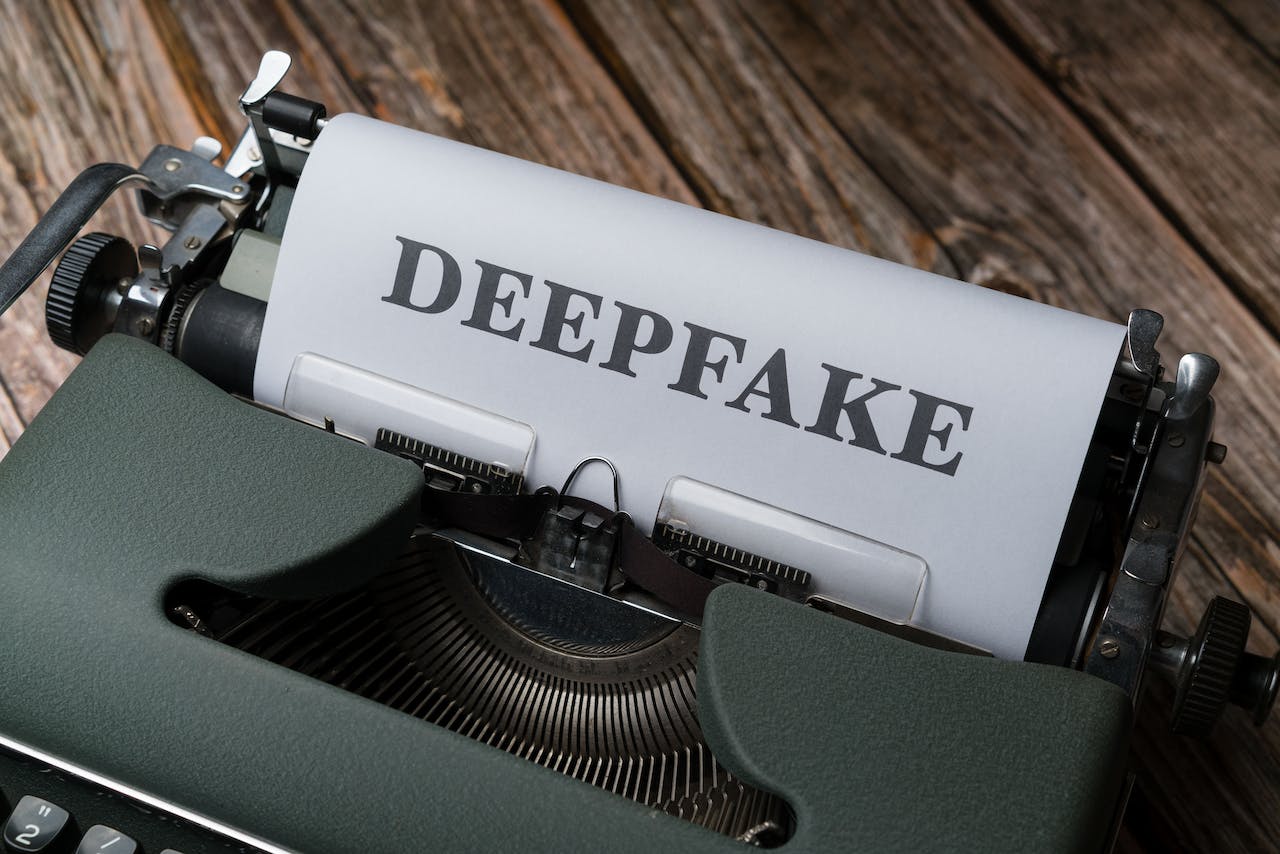

Egyre kevésbé hihetjük el, amit az intereneten látunk. A képek, filmek mind manipulálhatóak, és amikor rossz szándékkal manipulálják őket, akkor üzleti, emberi, lelki kár érhet minket. Természetesen a deep fake képek és videók felismerésére és megelőzésére is vannak már lehetőségek.

A kiberbiztonság egyik legfontosabb elemévé vált a maiplulált képek és videók elleni küzdelem. A vállalkozásoknak mindig ébernek kell lenniük a mélyhamisítások egyre kifinomultabb árnyalatainak észlelésében az egyszerűtől a bonyolultig terjedő biztonsági technikák alkalmazásával.

A mesterséges intelligencia, közelebbről például generatív MI egyre jártasabb a mélyhamisítások létrehozásában, amelyek valósághűen hangzanak és néznek ki. Ennek eredményeként a kifinomultabb hamisítók egy része baljósabb szintre emelte a social engineering támadásokat.

Fejlődésének korai szakaszában a mélyhamisított mesterséges intelligencia képes volt egy személy általános ábrázolását generálni. A közelmúltban a mélyhamisítások bizonyos személyek szintetizált hangjait és videóit használták fel számítógépes támadások indítására, álhírek létrehozására és a jó hírnév megsértésére. A rosszindulatú példák közé tartozik a vezetői utasítások utánzása az alkalmazottaknak, hamis üzenet generálása egy bajba jutott családnak, valamint hamis, kínos, akár pornográf helyzetben lévő személyekről készült fényképek terjesztése.

Az ilyen esetek egyre szaporodnak, ahogy a mélyhamisítások valósághűbbé és nehezebben észlelhetőbbé válnak. A törvényes célokra létrehozott eszközök továbbfejlesztésének köszönhetően pedig könnyebben előállíthatók. A Microsoft például éppen egy új nyelvi fordítószolgáltatást vezetett be, amely bármelyik nyelven utánozza az emberi hangot. De nagy aggodalomra ad okot, hogy ezek az eszközök megkönnyítik az elkövetők számára az üzleti működés megzavarását.

Szerencsére a mélyhamisítások észlelésére szolgáló eszközök is fejlődnek. A mélyhamisítás-detektorok árulkodó biometrikus jeleket kereshetnek a videón belül, például egy személy szívverését vagy az emberi hangszervek által generált hangot szintetizátor helyett. Ironikus módon az ezeknek a detektoroknak a képzésére és fejlesztésére használt eszközöket végül felhasználhatják a mélyhamisítások következő generációjának betanítására is.

Eközben a vállalkozások több lépést is megtehetnek, hogy felkészüljenek a mélyhamisítású támadások egyre gyakoribb előfordulására és kifinomultságára – az alkalmazottak egyszerű képzésétől a támadások jeleinek észlelésére, a kifinomultabb hitelesítési és biztonsági eszközökig és eljárásokig.

A deep fake támadások négy általános kategóriába sorolhatók:

- Félretájékoztatás, és téves információ

- Szellemi tulajdon megsértése

- Rágalmazás

- Pornográfia

Deep fake támadási példák

A szakértők szerint 2019-ben történt az első komoly deep fake hamisítás. A hacker egy vezérigazgatónak adta ki magát, aki pusztán egy telefonos kérést mondott el, aminek eredményeként 243 000 dollár összegű banki átutalást hajtottak végre. Ez az incidens arra kényszetette a pénzintézeteket, hogy éberebbek legyenek és nagyobb óvintézkedéseket tegyenek, miközben a hackerek egyre kifinomultabbak lettek.

2021-ben a bűnözők becsaptak egy bankigazgatóra, hogy 35 millió dollárt utaljon át egy csaló bankszámlára. A bűnözők tudták, hogy a cég felvásárlásra készül, és elektronikus átutalást kell kezdeményeznie a másik cég megvásárlásához. Mivel a bűnözők tökéletesen időzítették a támadást, a bankigazgató átutalta a pénzt.

Ráadásul a robotok legújabb generációja eleve deep fake technológiát használ az emberi észlelésük elkerülésére. A mélyhamisítások botokkal kombinálva egyre nagyobb veszélyt jelentenek társadalmi, üzleti és politikai rendszerekre. A mesterséges intelligencia és a rosszindulatú automatizálás legújabb fejleményeinek köszönhetően a mélyhamisítások realisztikusabbak és elérhetőbbek, és korábban elképzelhetetlen mértékben hihetőek.

A deep fake hamisítások a könnyen hozzáférhető és programozható generatív mesterséges intelligenciával együtt már most valós fenyegetést jelentenek a cégek számára.

A deep fake felderítése művészet és tudomány

Korábban a legtöbb online video- és audioprezentációt valódinak lehetett elfogadni. Többé nem. Manapság a mélyhamisítások felderítése a művészet és a tudomány kombinációja lehet.

Jó esetben az emberek eleve észlelhetik a szabálytalan hangfrekvenciákat vagy irreális árnyékokat például a mesterséges intelligencia által generált személy szeme körül. A deep fake hamisítások nagy része valójában még ma is azt az érzést hagyja benned, hogy valami nem stimmel, gyanús, elromlott, és ennek az az oka, hogy a gyártási folyamat során hibák keletkeznek, amelyek nyomot hagynak.

Számos árulkodó jel van, amelyekre az emberek figyelhetnek, amikor megkülönböztetik a valódit a hamis képektől, ideértve a következőket:

- Inkongruenciák a bőrben és a testrészekben

- Árnyékok a szem körül

- Szokatlan villogó minták a filmen az arcon

- Szokatlan csillogás a szemüvegen

- Irreális szájmozgások

- Természetellenes ajakszín az archoz képest

- Az arcszőrzet összeférhetetlen az arccal

- Irreális anyajegyek az arcon

Jóval könnyebb volt a hamisítványok észlelése a régebbi videókban – a bőrtónus eltolódása, a szokatlan mintázatú villogás vagy a szaggatott mozgások miatt, de a A technológia mára sokkal jobb lett, és sok ilyen régi deep fake hamisítást megkönyítő módszer mára eltűnt. Manapság az árulkodó jelek a világítás és az árnyékolás anomáliáiként jelenhetnek meg, amelyeket a mélyhamisítási technológia még nem tökéletesített.

A deep fake technológia ellen a leggyorsabban a hagyományos vírusirtó és biztonsági cégek vették fel a versenyt. A szolgáltatásaik nem feltétlenül jelentenek kifinomult védelmet a mélyhamisítás ellen, de első körben érdemes körbenézni a piacon, hogy megfelelő előfizetésért ki, miben tud segíteni.

Vállalati internet: Tarr.hu